Social Engineering: Seni Manipulasi untuk Menjebak Korban Dunia Maya

Dalam dunia keamanan siber, tidak semua serangan dilakukan dengan teknik rumit atau perangkat canggih. Sering kali, kelemahan terbesar justru ada pada manusia. Inilah yang dimanfaatkan dalam serangan Social Engineering.

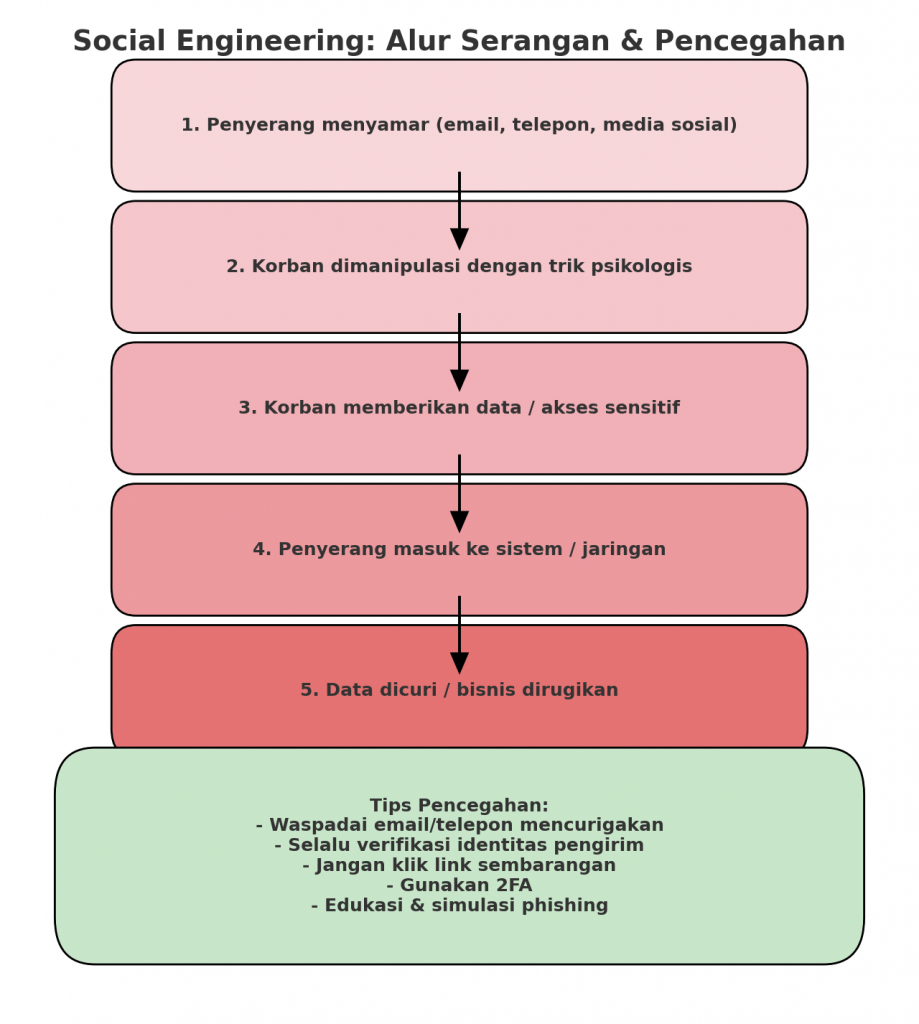

Social engineering adalah teknik manipulasi psikologis yang digunakan penyerang untuk menipu korban agar memberikan informasi sensitif, mengklik tautan berbahaya, atau melakukan tindakan yang merugikan dirinya maupun organisasi.

Apa Itu Social Engineering?

Berbeda dengan peretasan teknis, social engineering lebih menekankan pada trik manipulasi emosi dan kepercayaan manusia.

Penyerang tidak langsung meretas sistem, tetapi menipu orang agar membuka jalan masuk.

Contoh sederhananya: seseorang berpura-pura menjadi staf IT lalu meminta password Anda dengan alasan “pemeliharaan sistem”.

Mengapa Social Engineering Berbahaya?

- Sulit dideteksi: serangan tidak selalu meninggalkan jejak teknis.

- Menargetkan manusia: celah keamanan terbesar adalah kelalaian pengguna.

- Fleksibel: bisa dilakukan lewat email, telepon, media sosial, atau tatap muka.

- Bisa menghancurkan organisasi: cukup satu karyawan lengah, seluruh sistem bisa jebol.

Jenis-Jenis Social Engineering

- Phishing

Mengirim email atau pesan palsu yang seolah berasal dari pihak terpercaya untuk mencuri data login atau keuangan. - Spear Phishing

Lebih spesifik: menargetkan individu atau organisasi tertentu dengan pesan yang dipersonalisasi. - Pretexting

Penyerang menciptakan “alasan palsu” untuk meminta informasi, misalnya berpura-pura jadi HR atau bank. - Baiting

Memberi “umpan” seperti USB gratis atau link unduhan, yang ternyata berisi malware. - Tailgating / Piggybacking

Menyusup ke area terbatas dengan mengikuti orang lain yang punya akses sah (misalnya masuk kantor dengan pintu akses kartu). - Quid Pro Quo

Menawarkan imbalan palsu untuk mendapatkan informasi, misalnya “isi survei dan dapat hadiah” padahal data Anda disalahgunakan.

Contoh Kasus Nyata

- Twitter Hack 2020: Peretas menggunakan social engineering untuk menipu staf internal Twitter, lalu mengambil alih akun-akun besar seperti Elon Musk dan Barack Obama.

- Target Data Breach 2013: Penyerang menggunakan trik social engineering pada vendor pihak ketiga untuk masuk ke jaringan ritel besar AS.

Taktik Manipulasi yang Sering Digunakan

- Rasa takut: “Akun Anda akan diblokir kalau tidak segera klik link ini.”

- Rasa percaya: Penyerang menyamar sebagai atasan atau institusi resmi.

- Rasa ingin tahu: “Lihat siapa yang mengunjungi profil Anda.”

- Rasa serakah: “Selamat! Anda memenangkan hadiah besar.”

- Rasa terburu-buru: “Segera transfer dana, ini mendesak!”

Bagaimana Cara Melindungi Diri dari Social Engineering?

- Waspada dengan komunikasi tak terduga. Jangan percaya begitu saja pada email, telepon, atau pesan instan yang meminta data.

- Verifikasi identitas. Hubungi pihak resmi melalui jalur resmi sebelum memberikan informasi.

- Jangan klik link atau unduh lampiran sembarangan. Periksa alamat email dan domain pengirim.

- Edukasi dan simulasi. Untuk organisasi, lakukan pelatihan rutin simulasi phishing.

- Gunakan autentikasi ganda (2FA). Agar meski password bocor, akun tetap terlindungi.

- Kelola informasi pribadi. Jangan sembarangan membagikan data di media sosial.

Kesimpulan

Social engineering membuktikan bahwa teknologi paling canggih pun bisa ditembus jika manusianya lengah.

Kunci melawan serangan ini adalah kesadaran, kewaspadaan, dan verifikasi. Dengan mengenali taktik manipulasi yang digunakan penyerang, kita bisa menghindari jebakan dunia maya dan menjaga keamanan data pribadi maupun bisnis.